Google Bildersuche führt zu malware und scareware – was steckt dahinter?

Google hat offenbar ein Problem mit der Bildersuche. Einige Bilder führen zu „malware„-Seiten, also Webseiten, die schadhaften Code enthalten. Offenbar geht es darum, über „scareware“ die Benutzer zu verunsichern, mit dem Ziel, dass die sich kostenpflichtige oder schadhafte Software auf ihren Computer herunterladen. In den letzten Tagen häufen sich die entsprechende Berichte, von denen die meisten allerdings nur auf Basis eines einzigen Artikels angefertigt wurden. Im Folgenden meine Sicht auf das Problem.

Ich habe leider noch nicht so ein Bild entdeckt. Allerdings bin ich auch in der deutschen Bildersuche unterwegs. Die problematischen Bilder scheinen sich überwiegend in der englischen Bildersuche zu verstecken.

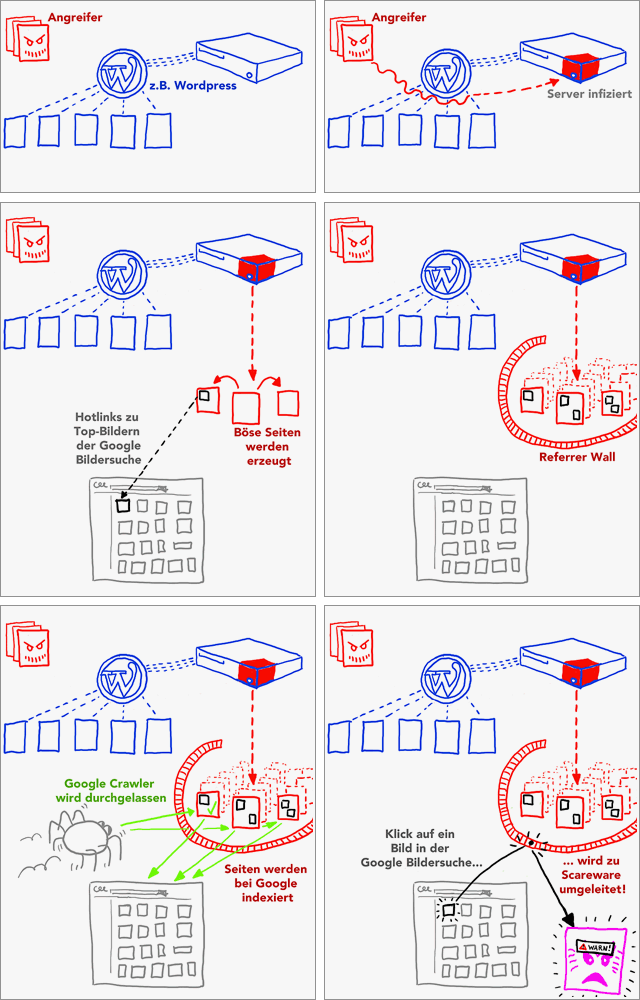

WordPress hacken, Server infiltrieren, Malware generieren…

Die Methode ist relativ simpel. Zunächst versuchen die Hacker, eine Lücke zu finden, um eigene PHP-Scripte auf einem Server einzuschleusen. Das gelingt ihnen wohl besonders häufig bei WordPress-Systemen, aber prinzipiell geht es überall. Entscheidend ist, dass einige wenige Scripte mit schadhaftem Code auf dem Server an den Start gebracht werden.

Diese Scripte beginnen dann, neue Seiten zu generieren. Dabei sind sie so clever, zum Beispiel bei Google Trends nachzuschauen, was gerade relevante Themen sind. Anschließend klauen sich die Scripte aus hoch rankenden Seiten einige Texte mit vielen relevanten keywords zusammen, aus denen sie eine entsprechende Webseite generieren. Soweit ist das nicht ungewöhnlich.

Neu: Google Bildersuche „vergiften„

Neu ist nun, dass in diese zusammengeklauten Hackerseiten nun Bilder integriert werden. Es wird zwar nirgends so beschrieben, aber aus meiner Sicht ist völlig klar, dass die ersten Treffer der Google Bildersuche gehotlinkt werden. Denn ansonsten würde es natürlich viel zu lange dauern, bis neue Bilder indexiert würden. Der Witz ist, dass sich das Script natürlich die Bilder schnappt, die bei Google ganz vorne zu finden sind.

Referrer-Trick: dem Bot freie Bahn

Kleiner Trick am Rande: diese (bösen) Seiten enthalten ein Script, dass den Referrer überprüft. Der Grund ist sehr einfach: die Seite muss erst einmal von Google indexiert werden, bevor sie übel agieren kann. Das Script überprüft also anhand des Referrers, woher ein Besucher kommt. In aller Regel wird die normale (zusammengeklaute) Seite angezeigt. Für die Besucher ist sie wohl uninteressant, aber entscheidend ist in dieser Phase der Google-Bot: der sieht eine Seite aus Text und Bildern, die keyword-relevant ist. Und da er die Bilder bereits indexiert hat (weil ja nur Hotlinks von indexierten Bildern), besteht eine recht hohe Wahrscheinlichkeit, dass der zukünftige Link des Thumbnails in der Google Bildersuche nun auf diese (böse) Seite zeigt.

[Exkurs: Hotlinken bedeutet, dass einfach die Bildquelle direkt verlinkt wird. Ich habe hier im Blog schon häufig auf dieses Problem hingewiesen: Google weiß nicht, welches Bild das „Original“ ist. Folglich verlinkt Google bei mehreren Bilderquellen entweder diejenige mit der höchsten Textrelevanz, oder Google wählt einfach per Zufall aus. Entscheidend ist, dass man mit einem Hotlink den Link aus der Google Bildersuche auf die eigene Seite umlenken kann. Siehe auch: „Das Hotlinking-Problem – Google unter Zugzwang„, Sept. 2009]

Also: die Angreifer erzeugen eine keyword-optimierte, zusammen geklaute Seite und integrieren ein paar Bilder aus der Google-Bildersuche via Hotlinking. In der Folge gelangen Besucher, die in der Google Bildersuche auf eines dieser Thumbnails klicken, auf diese (böse) Seite des Angreifers.

Referrer Trick 2: Bildersuche Besucher mit Scareware vollballern

Dort geschieht nun offenbar folgendes: das bereits erwähnte Referrer-Script erkennt, dass der Besucher aus der Google Bildersuche kommt. Dann, und offenbar nur dann, wird der Besucher per Script im Hintergrund auf eine andere Seite umgeleitet. Dort werden dann wilde Virus-Warnmeldungen erzeugt, ständig öffnen sich neue Popup-Warungen und der Benutzer wird aufgefordert, mal hier und mal da zu klicken, um eine kostenpflichtige Antiviren-Software herunterzuladen. Eventuell ist die Antiviren-Software nicht kostenpflichtig, sondern enthält ihrerseits neuen Schadcode. Es wird sogar die Browser- und Rechner-Konfiguration gecheckt. Mac User bekommen entsprechend andere Scareware-Seite präsentiert.

Ursache des Problems

Ursache des Problems sind zwei Dinge: das Hotlinking und die Referrer-Abfrage. Google ist bei dieser Art von „malware“ machtlos. Während man bei den organischen Suchergebnissen offenbar ganz gut gelingt, malware erkennen und aus den Suchergebnissen ausfiltern kann, ist es bei den Bildern (noch) nicht möglich. Insbesondere die Referrer-Abfrage trickst den Googlebot aus und gauckelt ihm eine „normale“ Seite vor.Ich habe das Ganze noch mal in eine völlig andere Form gegossen, einen „Info-Comic“ ;-)

Lösungsideen…

In einigen Artikeln wird Google vorgeworfen, nichts gegen diese „schadhaften Bilder“ zu unternehmen. Aber wie gesagt: technisch ist es fast unmöglich. Die einzige Möglichkeit wäre, dass sich ein Bot quasi als „Bildersuche-Benutzer“ verkleidet und so versucht, die malware aufzuspüren.

Einige Autoren fordern, dass Google die Websites, die nach anklicken der Thumbnails im Hintergrund geladen werden, nicht laden solle. Aber das ist aus Urheberrechtlichen Gründen natürlich ausgeschlossen. Denn Google ist als Suchmaschinen nur dazu da, um auf Websites zu verweisen. Selbstverständlich darf Google nicht die Inhalte anzeigen, dass wäre glasklar Urheberrechtsverletzung. Der Verweis auf die Quellseite ist unumgänglich.

Genaugenommen ist das Problem gar nicht bei Google lokalisiert, sondern bei den Blog- und Website-betreibern, deren Websites bzw. Server inflitriert wurden. Google wird letztlich nur benutzt.

Was tun?

Ich selber habe das Problem ein paar mal gehabt, das ist allerdings schon eine Weile her. Mein Rat: wenn ein Popup mit einer Viruswarnung aufgeht, oder die Website meldet, dass man einen Virus auf dem eigenen Rechner hätte. ganz einfach den Browser abschießen:

Mit „Strg – Alt – Entf“ öffnet sich der Taskmanager. Und unter „Anwendungen“ sieht man den Browser. Den markieren und unten auf „Beenden“ klicken. Das ist zwar nicht schön, aber sich durch den schier unendlichen Dschungel an Popups und Weiterleitungen zu kämpfen, gelingt fast niemandem…

Übrigens…

Das Ganze ist übrigens überhaupt nichts neues. Neu ist nur, dass die Angreifer die Bild-Klicks auf Scareware-Seiten umleiten. Schon seit langen werden mit der Google Bildersuche Besucher auf fragwürdige Seiten umgeleitet. Nur meistens bemerken sie gar nicht, dass da ein Bild / Link missbraucht wurde. Sie halten meist nur den Google-Algorithmus für schlecht. Ansonsten ist das „Klauen von Links“ via Google Bildersuche ein langes, bekanntes Problem. Nur dass es jetzt dank eines fragwürdigen Presseartikels zur Medien-Panikmache missbraucht wird, was sich ja bekanntlich positiv auf die Leserzahlen auswirkt… (siehe u.a. „Krimineller Fall von Bilderklau – Black-Hat-Bilder-SEO pur!„, Dez. 2009)

Bitte melden…

Wie groß das Problem wirklich ist – und wie viele Bilder betroffen sind, kann ich nicht sagen. Erstaunlicherweise werden nirgends Beispiele benannt. Ich vermute dahinter letztlich Auflagen-gierige Panikmache. Aber wer weiß… Wenn jemand betroffen ist, wäre ich über einen kurzen konkreten Hinweis dankbar, um mich mal in das Scareware-Labyrinth zu begeben und die Sache noch mal direkt zu erforschen.

Weitere Artikel zum Thema

- Internet Storm Center (Bojan Zdrnja): „More on Google image poisoning„

- PC-Magazin: „Google Bildersuche führt zu Malware„

- Technet-Blog: „Bildersuche mit Scareware-Links durchsetzt„

- Schnurpsel-Blog: „Bilder-Hotlinks von gehackten Seiten“ (Ingos Seite ist zum Beispiel gehackt worden. Spannend…)

- krebsonsecurity: „Scammers Swap Google Images for Malware“ (engl.)

19 Kommentare zu „Google Bildersuche führt zu malware und scareware – was steckt dahinter?“

Genau darüber habe ich schon vor einigen Woche mal was geschrieben. Allerdings sind mir diese Seiten nicht über die Bildersuche, sondern eben durch die Hotlinks auf einige meiner Bilder aufgefallen.

Wenn es nun die Seite mit so einem gehotlinktes Bild in die Bildersuche schafft, führt der Klick auf das Thumbnail bei Google natürlich auf die gehackte Seite, die einfach auf die Malware-Seite weiterleitet.

Das ist alles ziemlich geschickt eingefädelt.

@Schnurpsel: Danke für den Hinweis. Wegen des Posters habe ich eine „Bildersuche-Lücke“ im Kopf, weil ich da vieles nicht mitbekommen habe. Habe es oben auch noch mal verlinkt – spannend…

@tagSeoBlog

Nein, meine Seite ist nicht gehackt worden, es wurden nur ein paar meiner Bilder von anderen gehackten Seiten per Hotlink eingebunden.

Hallo Martin, wie immer ein guter und vor allem sehr ausführlichter Beitrag von dir ;-)!

Ich habe so etwas Ähnliches bei einer Kundenwebseite festgestellt. Wie auch schon Schnurpsel bemerkt, ist mir dies auch bei den Hotlinks aufgefallen. Daraufhin hatte ich auch einen kurzen Beitrag verfasst: Hotlink Bilderklau für Spam-Seiten.

Ich glaube, dass es sich bei den mir aufgefallenen Seiten um genau das von dir beschriebene Problem handelt.

@Schnurpsel: ah, jetzt hab ich es kapiert. Deine Bilder waren also die Bösen :-)

@Rico: Danke für den Hinweis. Gute Analyse, auch ein spannender Fall…

Kennt nicht jemand ein aktuelles Bild, wo das Problem auftaucht? Eine Zeitlang waren es ja die üblichen Verdächtigen, Kate Middleton oder Osama bin Laden, bei denen das Problem massiv auftauchte. Aber die sind natürlich alle entfernt worden, nachdem die Sache und die Beispiele öffentlich wurden.

Brian Krebs hat hierzu auch einen Artikel veröffentlicht: http://krebsonsecurity.com/2011/05/scammers-swap-google-images-for-malware/

Zitat: „Google is doing a relatively good job removing (or at least marking) links leading to malware in normal searches, however, Google’s image search seem to be plagued with malicious links.“

Das ist zwar etwas konstruiert, aber suche mal nach:

amadeus clip art detail

in der Bildersuche.

Der erste Treffer dürfte Dir bekannt vorkommen (Hotlink-Domain: kemptownlodging.com). Nicht direkt drauf klicken, man wird auf eine böse Seite weitergeleitet.

Um zu sehen, wie die Zielseite für Google aussieht, die Ziel-URL in Google-Translate eingeben. Als Ausgangssprache am besten eine exotisch auswählen (z.B. Afrikaans), damit nichts übersetzt wird. Auf der „übersetzten“ Seite dann nach untern scrollen…

@Schnurpsel: raaa… Danke für den Tipp. Meine Bilder sind auch böse!!! Super, dann kann ich ja mal rumtesten, ob oder was man dagegen unternehmen könnte.

Einen hab ich noch :-)

Die site-Abfrage für gehackte Seiten liefert natürlich auch passende Bilder:

site:nikoncenter.cl kamel giraffe

Wenn man sich per Google die Hotlinks für die eigene Seite anzeigen läßt (inurl:example.org -site:example.org) sind besonders Hotlinks von Seiten mit z.B. /wp-admin/ oder auch &page= verdächtig. Aber bitte nicht direkt auf die Treffer klicken!

@Schnurpsel: ich hab eben versucht, per Video aufzuzeichnen, was passiert. Aber mein Kaspersky blockt alle Websites. Und ohne Virenschutz auf die Seiten gehen, ist mir dann doch zu riskant ;-)

Hallo zusammen. Interessanter aber auch beängstigende Worte…

Gibt es einge Möglichkeit, das automatisiert zu Überprüfen?

LG Reto

@tagSeoBlog

Für solche Tests ist immer eine virtuelle Maschine ganz gut. Obwohl es auch schon bösartige Software geben soll, die aus der virtuellen Maschine ausbrechen kann…

Bereits vor einigen Jahren wurden Seiten unserer Kunden massenhaft mit derartigen Müll missbraucht. Als Kunde hat man schnell den schuldigen gefunden: der Webdesigner. Diese schlechten Erfahrungen haben uns dazu bewogen ein eigenes System zu programmieren.

Das große Problem ist das bei Open Source Programmen wie WordPress oder, das in Deutschland sehr beliebte Joomla der Programmiercode von jedem eingesehen werden kann, und daher auch die Schwachstellen schnell aufspürbar sind. In der Regel werden die nach Bekanntwerden sehr schnell geschlossen, allerdings muss dann das System immer aktuell sein, dann ist man zumindest ein wenig besser geschützt.

Was mir aufgefallen ist: Meist werden Seiten mit extrem hohen Traffic gekapert, beispielsweise Downloadseiten für Photoshop Brushes oder Fonts. Es steckt also tatsächlich eine gewisse Systematik hinter den Hacks.

Die Kommentare sind geschlossen.